„Einige erfolgreiche Ransomware-Gruppierungen haben in letzter Zeit Lösegeld in Millionenhöhe erbeutet, wodurch sie möglicherweise sehr wertvolle Zero-Day-Exploits erwerben können. Bestimmte Exploits sind bislang normalerweise nur auf Nationalstaaten-Ebene realisierbar gewesen, die diese Tools normalerweise ganz gezielt für einen bestimmten, isolierten Angriff einsetzen. In den Händen von Cyberkriminellen kann ein solcher ‚Premium-Exploit‘ für eine Schwachstelle in einer globalen Plattform viele Unternehmen gleichzeitig treffen und Auswirkungen auf unser tägliches Leben haben.“

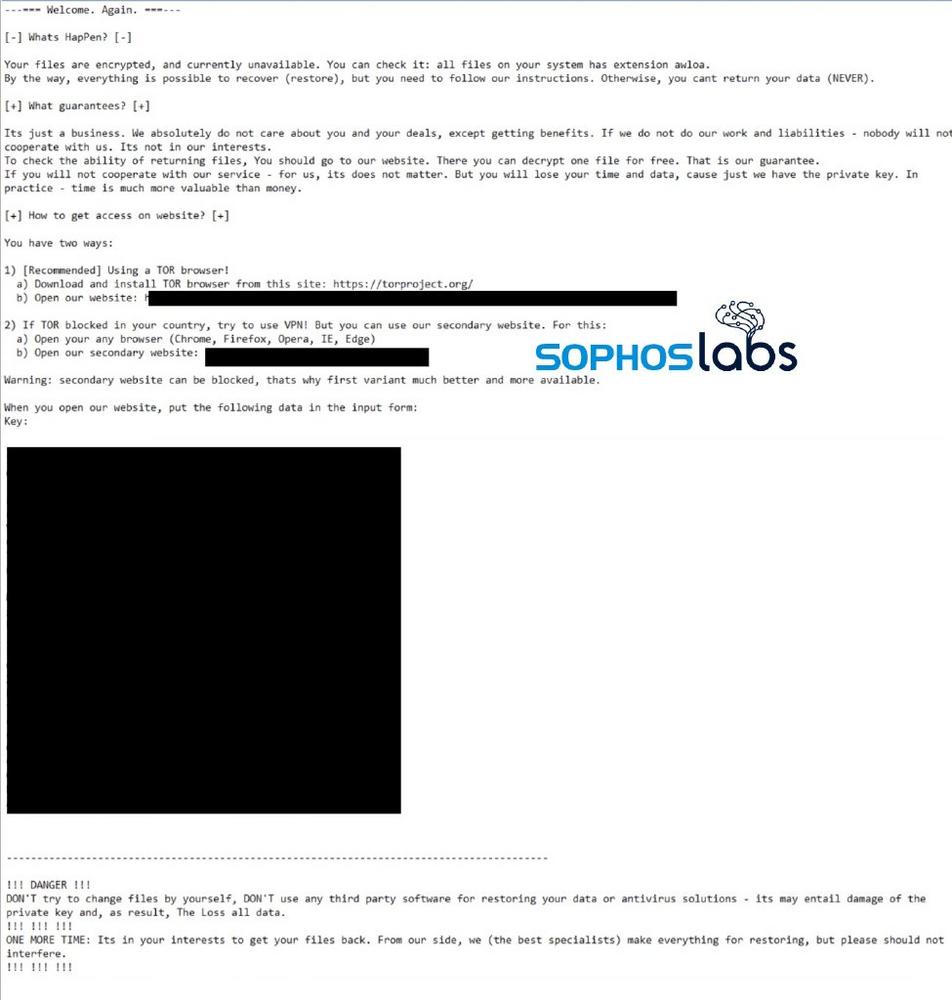

Basierend auf Sophos Threat Intelligence war REvil in den letzten Wochen besonders aktiv, unter anderem beim JBS-Angriff, und ist derzeit die dominierende Ransomware-Gang, die an den defensiven Managed-Threat-Response-Fällen von Sophos beteiligt ist. Ein Beispiel für die Lösegeldforderung sieht wie folgt aus:

Weitere Informationen zum Thema:

Kaseya VSA Supply Chain Ransomware Attack – Sophos News, updated regularly

Kaseya VSA Supply Chain Ransomware Attack – Sophos Community, updated regularly

Relentless REvil, Revealed: RaaS as Variable as the Criminals Who Use it – SophosLabs Uncut

What to Expect When You’ve Been Hit by REvil – Sophos SecOps

MTR in Real-Time: Hand-to-Hand Combat with REvil Ransomware Chasing a $2.5 Million Payday – Sophos SecOps

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

Telefon: +1 (724) 536839

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

![]()