"2022 war ein weiteres Rekordjahr für Cyber-Kriminelle und Ransomware-Banden. Es ist kein Geheimnis, dass diese Bedrohungsakteure ihre Angriffe mit neuen und verbesserten Taktiken, die darauf abzielen, traditionelle Cyberabwehr zu umgehen, ständig verbessern.", sagte Mark Vaitzman, Threat Lab Team Leader bei Deep Instinct. "Mit unserem Threat Report wollen wir die vielfältigen Herausforderungen aufzeigen, denen sich Unternehmen und ihre Sicherheitsteams täglich stellen müssen. Für die Verteidiger ist es heute wichtiger denn je wachsam zu sein und neue Ansätze zu finden, um diese Angriffe zu verhindern."

Zu den wichtigsten Erkenntnisses des Berichts gehören die folgenden Punkte:

- Veränderungen in der Struktur der Cyberkriminellen: Zu den am häufigsten beobachteten Aktivitäten gehören Veränderungen in der Welt der Ransomware-Gangs, darunter LockBit, Hive, BlackCat und Conti. Letztere hat "Conti Splinters" hervorgebracht, die sich aus Quantum, BlackBasta und BlackByte zusammensetzen. Diese drei namhaften ehemaligen Untergruppen der Conti-Gruppe haben sich nach dem Rückzug von Conti selbstständig gemacht.

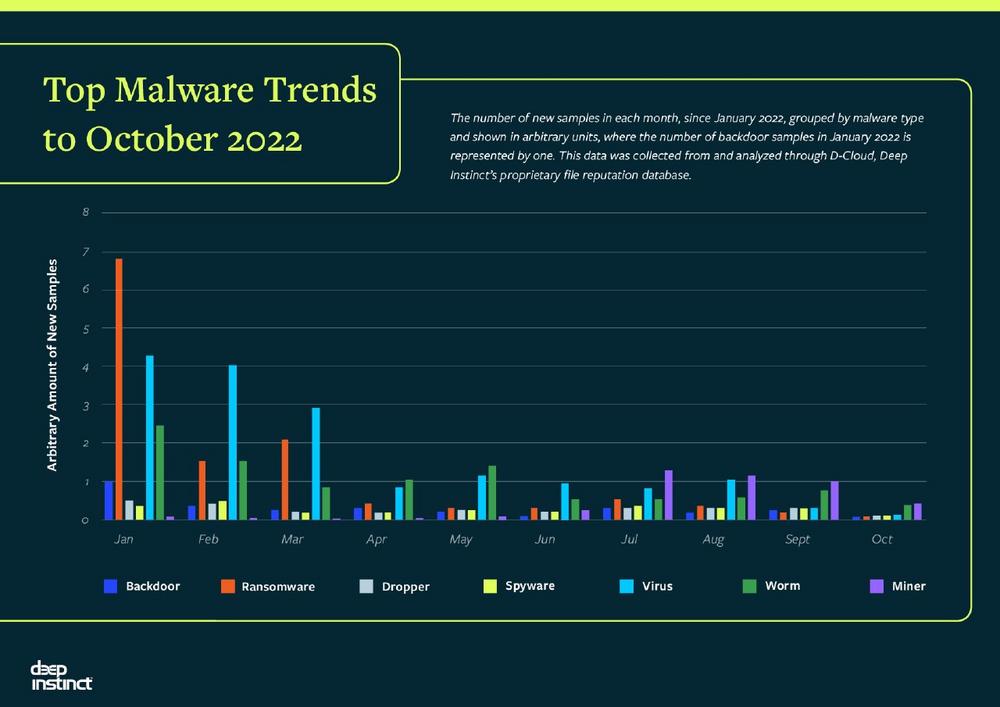

- Malware-Kampagnen im Umbruch: Der Bericht hebt die Gründe für die erheblichen Veränderungen bei Emotet, Agent Tesla, NanoCore und anderen hervor. So verwendet beispielsweise Emotet stark obfuskierte VBA-Makros, um nicht entdeckt zu werden.

- Während Microsoft eine Tür schließt, öffnen bösartige Akteure ein Fenster: Die Experten von Deep Instinct haben herausgefunden, dass Dokumente nicht mehr der wichtigste Angriffsvektor für Malware sind, nachdem Microsoft die Makros in Microsoft Office-Dateien standardmäßig deaktiviert hat. Stattdessen haben Beobachtungen gezeigt, dass die Cyber-Angreifer mittlerweile andere Methoden zur Verbreitung ihrer Malware einsetzen, wie LNK-, HTML- und Archiv-E-Mail-Anhänge.

- Große Sicherheitslücken, die leicht ausgenutzt werden können: Schwachstellen wie SpoolFool, Follina und DirtyPipe verdeutlichen die Ausnutzbarkeit von Windows- und Linux-Systemen trotz aller Bemühungen zur Verbesserung ihrer Sicherheit. Eine Analyse des von der CISA (die U.S. amerikanische Cybersecurity & Infrastructure Security Agency) veröffentlichten Katalogs bekannter Sicherheitslücken zeigt, dass die Zahl der ausgenutzten Schwachstellen alle drei bis vier Monate in die Höhe schnellt, und wir erwarten den nächsten Anstieg zum Jahresende hin.

- Die Angriffe zur Datenexfiltration erstrecken sich nun auch auf Dritte: Hackergruppen nutzen die Datenexfiltration in ihren Attacken, um Lösegeld für die geleakten Daten zu fordern. Im Falle der Exfiltration sensibler Daten gibt es weniger Möglichkeiten zur Wiederherstellung, so dass viele Angreifer sogar noch weiter gehen und Lösegeld von Drittunternehmen fordern, wenn sich deren sensible Informationen ebenfalls unter den gestohlenen Daten befinden.

Es ist keine Überraschung, dass Ransomware-Angriffe nach wie vor eine ernsthafte Bedrohung für Unternehmen darstellen, wenn man bedenkt, dass es derzeit 17 geleakte Datenbanken gibt, die von Cyberkriminellen betrieben werden. Diese nutzen die Daten für Angriffe auf Drittunternehmen und ganz besonders für Social Engineering, Diebstahl von Zugangsdaten und die (in Punkt 5 beschriebene) dreifache Erpressung (engl.: triple extortion).

Der Bericht enthält außerdem drei spezifische Prognosen:

- Insider und Partnerprogramme: Böswillige Bedrohungsakteure suchen immer nach dem schwächsten Glied im Netzwerk. Angesichts der zunehmenden Innovationen im Bereich der Cybersicherheit, entscheiden sich einige Angreifer dafür, entweder direkt schwache Zielobjekte ausfindig zu machen oder einfach einen Insider zu bezahlen. Gruppen wie Lapsus$, zum Beispiel, setzen weniger auf das Ausnutzen von Schwachstellen, als vielmehr auf Insider, die bereit sind, den Zugang zu gewissen Daten ihrer Organisation zu verkaufen.

- Protestware ist auf dem Vormarsch: Das Phänomen Protestware erfreut sich nicht nur wachsender Beliebtheit, sondern auch wachsender Nutzung. Dabei handelt es sich um die Selbstsabotage der eigenen Software, die mit Hilfe von Malware zur indirekten Cyberwaffe umgewandelt wird und allen oder einigen Nutzern schadet. Der Krieg zwischen Russland und der Ukraine hat zu einem Anstieg von Protestware geführt, wobei das bekannteste Beispiel der node-ipc wiper ist, ein beliebtes NPM-Paket. Es ist nicht leicht, solche Angriffe auf die Lieferkette zu erkennen, und sie werden in der Regel erst entdeckt, wenn mehrere Opfer betroffen sind.

- Angriffe zum Jahresende: Zwar haben wir im Jahr 2022 noch nicht von einer größeren Sicherheitslücke gehört, die mit den Fällen von Log4J oder Exchange im Jahr 2021 vergleichbar ist, doch die Zahl der öffentlich zugewiesenen Common Vulnerabilities and Exposures (CVE – oder zu Deutsch Bekannte Schwachstellen und Anfälligkeiten) für gemeldete Sicherheitslücken ist im Vergleich zum Vorjahr gestiegen. Cyberangreifer nutzen im Jahr 2022 immer noch alte Schwachstellen aus, einfach weil es eine Fülle von ungepatchten Systemen für CVEs aus dem Jahr 2021 gibt.

Weitere Informationen über den aktuellen Stand der Cybersicherheitsbedrohungen und deren weitere Entwicklung finden Sie unter: https://www.deepinstinct.com/cyber-threat-reports.

Deep Instinct verfolgt einen präventiven Ansatz, um Ransomware und andere Malware mit dem weltweit ersten und einzigen speziell entwickelten Deep-Learning Framework für Cybersecurity zu stoppen. Deep Instinct prognostiziert und verhindert bekannte, unbekannte und Zero-Day-Bedrohungen in weniger als 20 Millisekunden, also 750-mal schneller, als die schnellste Ransomware verschlüsseln kann. Deep Instinct hat eine Zero-Day-Genauigkeit von mehr als 99 Prozent und verspricht eine False-positive-Rate von weniger als 0,1 Prozent. Die Deep Instinct Prevention Platform ist eine unverzichtbare Ergänzung für jeden Sicherheitsstack und bietet einen umfassenden, mehrschichtigen Schutz vor Bedrohungen in hybriden Umgebungen. Für weitere Informationen besuchen Sie www.deepinstinct.com.

Deep Instinct

501 Madison Avenue, Suite 1202

USA501 Madi New York

Telefon: +1 (212) 981-2703

http://www.deepinstinct.com

Milk & Honey PR

Telefon: +49 (176) 36755-675

E-Mail: patrizia@milkandhoneypr.com

![]()